2020-11-06 15:39 勒索病毒终结者

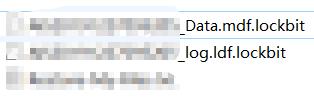

昨天,力创数据接到长沙某科技公司唐先生的求助,唐先生所在公司的服务器在前天晚上遭遇了勒索病毒的攻击,金蝶服务器上的SQL数据库被加密,软件无法启动,库文件名被篡改添加了lockbit后缀,如下图所示:

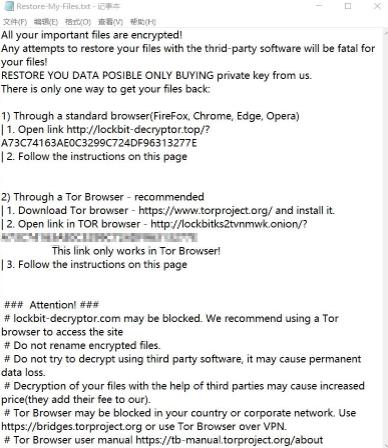

该攻击者会在客户每一个文件夹内留下一个名为Restore-My-Files的文本文件,内容如下:

lockbit后缀勒索病毒从去年年末开始流行,主要利用RDP口令爆破进行传播,使用RSA+AES算法对文件进行加密,加密过程采用了IOCP完成端口+AES-NI 指令集提升其病毒工作效率,从而实现对文件的高性能加密流程。攻击者首先探测RDP端口开放情况,通过爆破RDP弱口令连接受害者的主机,远程投递勒索病毒恶意文件。

接到唐先生的求助后,力创数据工程师第一时间进行感染分析,发现该公司所要恢复的SQL数据库损坏不多,主要数据可以提取,可以通过技术手段修复达到95%以上,唐先生通过评估对比,决定与我们力创数据合作,双方走完一系列流程后,力创数据工程师便在当日加急完成该公司的SQL数据库修复工作。

如果您有SQL数据库以及其他类型数据库修复的需求,可及时与我们联系,我们对数据库修复有丰富的经验。另外,力创数据也温馨提醒大家,及时做好网络安全防护,关闭不必要的文件共享,对重要资料进行有效的隔离或者异地备份。

如有疑问,马上在线咨询 点击在线咨询

上周五,力创数据接到深圳某智能系统公司谭先生的求助,谭先生所在公司的服务器在周四晚上遭遇了勒索病毒的攻击,服务器上的SQL数据库被加密锁定,...

上周五力创数据接到深圳某信息技术服务有限公司戴先生的求助,戴先生所在公司的服务器在前几天遭遇了eking后缀勒索病毒的攻击,服务器上的SQL数据库...

上周一,力创数据接到深圳某医疗企业王先生的求助,王先生所在公司的服务器在本月14日晚遭遇了eking后缀勒索病毒的攻击,金蝶服务器上的SQL数据库被加...

上周一力创数据接到广东惠州一家科技公司刘先生的求助,刘先生所在公司的金蝶服务器在前一晚中了勒索病毒,金蝶服务器上的SQL数据库被加密锁定,软...

昨天,力创数据接到东莞某科技公司刘先生的求助,刘先生所在公司的服务器在前一晚遭遇lockbit后缀勒索病毒的攻击,遭遇入侵后,服务器上的SQL数据库实...

周一至周日 8:00-22:00

13265855616

即可开始对话